KNOWLEDGE SHARE

Knowledge Share è una piattaforma dedicata alla valorizzazione della Ricerca Pubblica nazionale il cui obiettivo è quello di mettere in contatto i team di ricerca con aziende ed investitori.

Scopri le Start-up dell'ecosistemaPartner di progetto

Trending Sectors

Una selezione di tecnologie e progetti che toccano settori ed applicazioni maggiormente all'avanguardia nell'ecosistema dell'innovazione attuale, a rotazione.

Nuovi brevetti disponibili

RETICOLANTI LIQUIDI A BASE DI ESTERI BORONICI PER TERMOINDURENTI A BASE EPOSSIDICA

Materiali Avanzati - Nanomateriali

I vitrimeri combinano le caratteristiche dei termoplastici e termoindurenti. Con esteri boronici, sostituiscono i termoindurenti nei compositi. Scopo: sviluppare reticolanti dinamici per curing di epossidi a basse temperature.

TRL

Looking for

NUOVO APPROCCIO PER IL TRATTAMENTO DELLA SCHISTOSOMIASI

Nuovi Farmaci E Terapie

Nuovo approccio per il trattamento della schistosomiasi, considerata la seconda malattia parassitaria più devastante dal punto di vista sociale ed economico dopo la malaria.

TRL

Necessità di finanziamento

Looking for

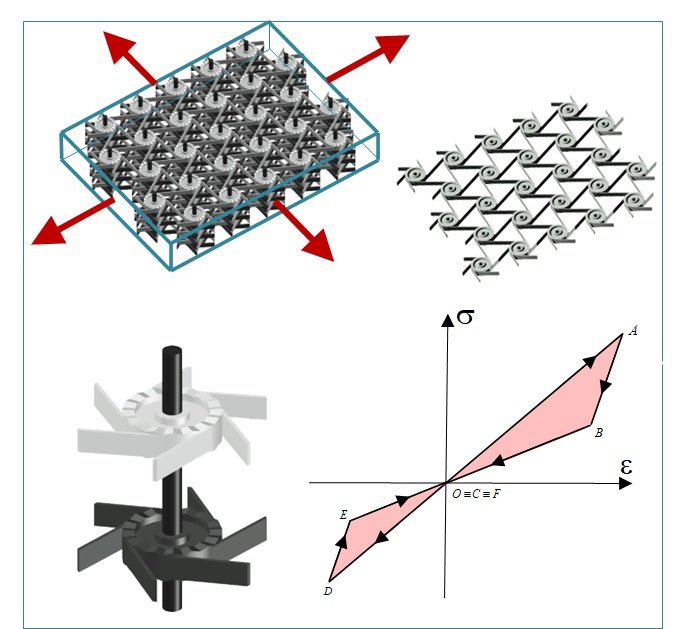

CHIROFRICT – Mitigazione onde elastiche e urti

Materiali Avanzati - Nanomateriali

Metamateriale multistrato a microstruttura chirale capace di attenuare le vibrazioni o di assorbire energia negli impatti.

TRL

Le ultime notizie dall'ecosistema

10 aprile 2024

Netval e Knowledge Share: insieme al WMF - We Make Future come partner dell’evento.

Scopri di più

29 marzo 2024

“Detector con finestre ottiche micrometriche”: la tecnologia dell’INFN che impatta sul monitoraggio di rivelazione delle particelle. Intervista a Nicolò Cartiglia.

Scopri di più

28 marzo 2024

IntelligEarth: proteggere il patrimonio ambientale e culturale con gesti quotidiani e alla portata di tutti

Scopri di piùNuove Start-up disponibili

iBMB - initiatives for Bio-Materials Behaviour

Green Chemistry | Medicina Preventiva E Diagnostica | Servizi Di Consulenza (Multi-Settoriali)

iBMB sviluppa strumenti per prevedere la progressione dei tumori e la risposta a nuovi trattamenti, mirati a terapie personalizzate per i pazienti affetti da cancro. Ad oggi ha elaborato 3 prodotti rivoluzionari: CancerMate, TASCairfoils, SHRIMPAK.

TRL

Fase di finanziamento

Looking for

Nutribiofoods

Alimenti & Bevande - Processi | Food As A Medicine | Nuovi Prodotti

La società offre servizi di consulenza scientifica nelle attività connesse alla prototipazione di alimenti funzionali mediante l'utilizzo di composti bioattivi naturali o derivanti del metabolismo microbico.

TRL

Fase di finanziamento

Looking for

EdiVite

Sostenibilità - Agricoltura Rigenerativa & Molecular Farming

EdiVite è una start-up innovativa pioniera dell’applicazione delle Tecnologie di Evoluzione Assistita (TEA), impegnata nella realizzazione di prototipi vegetali innovativi con caratteristiche migliorate mediante applicazione dell’editing genomico DNA-free per una viticoltura sostenibile.

TRL

Fase di finanziamento

Looking for

Tech Collider - "A Knowledge Share Event"

Il TECH COLLIDER - "a Knowledge Share event" rappresenta un evento internazionale gratuito che ha l’obiettivo di mettere in contatto esperti ed opinion leader dall’accademia, dal mondo dell’industria e da quello degli innovatori, per promuovere la collaborazione e stimolare la creazione di sinergie.